Puhelinkeskuksen turvallisuustarkistuslista

Suojaa puhelinkeskuksesi kattavalla turvallisuustarkistuslistalla. Opi pääsynhallinnasta, salauksesta, vaatimustenmukaisuudesta ja paljon muusta!

Kattava puhelinkeskuksen vaatimustenmukaisuuden tarkistuslista, joka auttaa sinua pysymään ajan tasalla oikeudellisten vaatimusten kanssa ja suojaamaan asiakastietoja.

Liiketoiminnan omistajana tiedät sovellettavien lakien ja säännösten noudattamisen tärkeyden. Puhelinkeskukset, joissa säilytetään monia arkaluonteisia asiakastietoja, ovat erityisen vaarassa. Kuinka maksimoida help desk -turvallisuus ?

Näin: noudattamalla kätevää puhelinkeskuksen vaatimustenmukaisuusvaatimusten tarkistuslistaa. Täyttämällä sen auttaa sinua pitämään puhelinkeskuksesi turvallisena.

Se on työkalu, joka auttaa kaikenlaisia puhelinkeskuksia pysymään ajan tasalla uusimpien oikeudellisten vaatimusten kanssa. Varmistamalla, että agentit noudattavat alla olevia sääntöjä, voit vähentää sakkojen tai muiden rangaistusten riskiä.

Puhelinkeskuksen vaatimustenmukaisuuden tarkistuslistaa voivat käyttää kaikenkokoiset yritykset. Tarkistuslistamme auttaa yritystäsi noudattamaan lakia riippumatta siitä, onko se pieni yritys, jolla on yksi puhelinkeskus, vai yritys, jolla on useita puhelinkeskuksia .

Tämä on vaatimustenmukaisuusohjelmasi selkäranka. Ilman turvallista verkkoa kaikki puhelinkeskuksesi toiminnot ovat vaarassa.

Koska se auttaa suojaamaan asiakastietojasi luvattomalta käytöltä, varkaudelta tai muutokselta.

Jos et ole varma mistä aloittaa, harkitse IT-turvallisuuskonsultin kanssa työskentelyä. Se voidaan tehdä kahdella tavalla:

Vinkki: Lisätietoja turvallisen verkkoinfrastruktuurin rakentamisesta ja ylläpidosta saat National Institute of Standards and Technology (NIST) -organisaatiosta.

Verkkopalvelut ovat raskaasti alttiina haittaohjelmille. Luottokorttitapahtumat eivät ole poikkeus, joten puhelinkeskuksiakin on suojattava niitä vastaan. Tällaisen ohjelman kehittäminen on ennakoiva lähestymistapa kyberuhkien ja haavoittuvuuksien hallintaan.

Se auttaa sinua tunnistamaan, priorisoimaan ja korjaamaan turvallisuusongelmia ennen kuin ne muuttuvat ongelmiksi yrityksellesi tai asiakkaillesi. Tällainen ohjelma voi myös kertoa sinulle tarkalleen mitä sinun on tehtävä tietoturvaloukkauksen sattuessa.

Suojattu pääsy kortinhaltijan tietoihin viittaa kaikkiin tietoihin asiakkaasta, jotka on tallennettu järjestelmääsi. Tämä voi sisältää nimiä, osoitteita, puhelinnumeroita, luottokorttinumeroita ja paljon muuta.

Se estää hakkerit pääsemästä kortinhaltijan tietoihin ja käyttämästä niitä petokseen tai henkilöllisyyden varkauteen. Lisäksi se estää kortinhaltijan tietojen luvattoman siirtämisen.

Varmista ensin, että noudatat Payment Card Industry Data Security Standard (PCI DSS -standardi) -vaatimuksia. Ota sitten käyttöön vahva pääsynhallintakeino asiakkaidesi yksityisten tietojen suojaamiseksi.

Vinkki: vältä asiakastietojen tallentamista ja poista kaikki aiemmin säilytetyt tiedot.

Vahva salausjärjestelmä ja salaus ovat tarpeen varmistaakseen, että arkaluonteiset kortinhaltijan tiedot siirretään turvallisesti.

Tämä on asiakirja, joka määrittelee organisaation lähestymistavan sen sähköisten tietojen suojaamiseen.

Se tarjoaa kehyksen, jota työntekijät voivat noudattaa käsitellessään arkaluonteisia tietoja, ja siten auttaa suojaamaan liiketoimintaa.

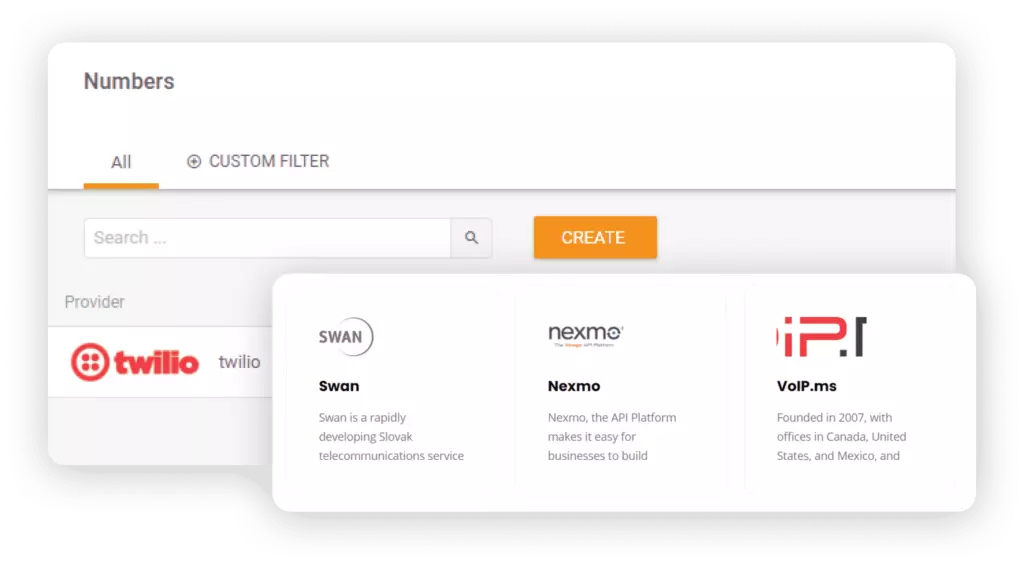

Pääsynhallinta on prosessi, jonka avulla voit hallita kuka pääsee järjestelmiin ja tietoihin. Help desk -ohjelmiston valitseminen, jolla on kaikki uusimmat turvallisuusominaisuudet, on välttämätöntä.

Se suojaa tietojasi luvattomalta käytöltä, vähentää sisäisen petoksen ja väärinkäytön riskiä ja auttaa suojaamaan asiakkaiden yksityisyyttä.

Avain on valita automatisoitu help desk -ohjelmisto, kuten LiveAgent hallitsemaan kaikkia toimenpiteitä puolestasi. Se on ratkaisu, joka auttaa sinua turvallisesti hallitsemaan kaikkia asiakastiedusteluja yhdestä käyttöliittymästä.

Valitsemalla tällaisen työkalun lisäät asiakastietojesi turvallisuutta. LiveAgent tarjoaa:

Voit testata LiveAgentia ilmaiseksi ennen taloudellisten sitoumusten tekemistä.

Salaus on prosessi, jossa tiedot muutetaan salatekstiksi niin, että niihin pääsevät vain ne, joilla on salauksen purkuavain.

Näin asiakkaat ovat varmoja, että siirrettävät tiedot ovat suojattuja kuuntelulta ja muista sieppaamismuodoista.

On olemassa useita erilaisia salausprotokollia, joita voidaan käyttää, kuten Secure Sockets Layer (SSL) ja Transport Layer Security (TLS), jotka ovat molemmat ratkaisevia kyberturvallisuuden vaatimustenmukaisuuden ylläpitämisessä äänentapahtumissa.

Vinkki: jos käytät LiveAgentin help desk -ohjelmistoa, voit hyödyntää sen sisäänrakennettua salausta. LiveAgent salaa kaikki tiedot oletuksena SSL:n (HTTPS) ja TLS:n kautta, joten kaikki liikenne verkkosivustosi/sovelluksesi ja palvelimiemme välillä on turvallista.

Petostoiminnan estämiseksi on tärkeää, että asiakkaiden maksutuotteisiin ei pääse.

Pääsyn estäminen auttaa suojaamaan asiakkaidesi rahoitustietoja kyberrikollisten varastamiselta.

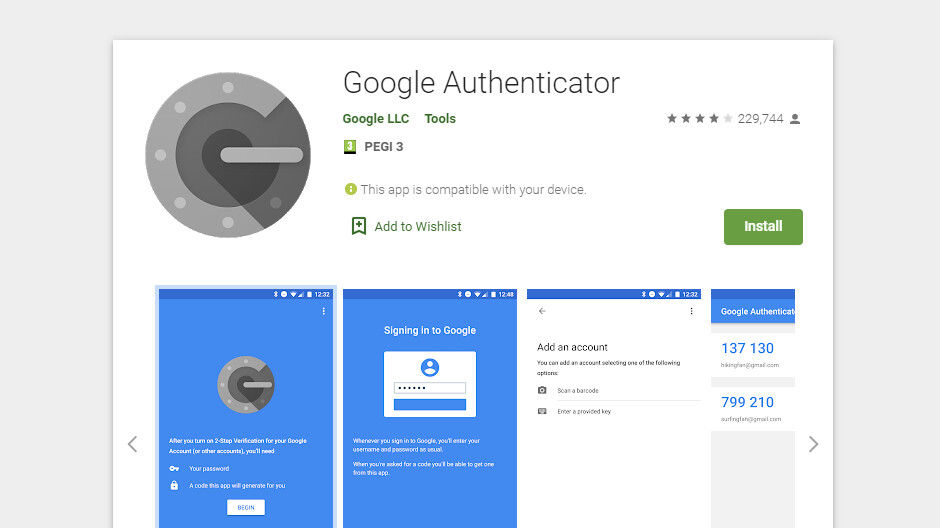

Varmista ensin, että työntekijät ovat tietoisia vastuistaan arkaluonteisten tietojen suojauksesta. Käytä vahvoja todennusmenettelyjä, kuten kaksivaiheinen todentaminen ja kertakäyttöiset salasanat. Salaa myös kaikki tiedonsiirrot maksuterminaalien ja palvelimien välillä, jotta kukaan ei voi siepata niitä siirtämisen aikana.

Jos sinun on seurattava näitä tietoja, varmista, että ne on tallennettu turvalliseen paikkaan ja että pääsy on rajoitettu vain valtuutetuille henkilöille.

Näin ei ole GDPR-lain mukaista ja helpottaa luvattomien henkilöiden pääsyä näihin tietoihin.

Jos sinun on tehtävä muistiinpanoja, varmista, että käytät turvallista menetelmää niiden tallentamiseen. Tämä voi sisältää muistikirjojen lukitsemisen kassakaappiin tai salatun tiedostojen tallennusjärjestelmän käyttämisen.

Matkapuhelimien käyttö puhelinkeskuksessa lisää tietojen menetyksen tai varkauden riskiä.

Se vähentää mahdollisuutta, että arkaluonteiset tiedot menetetään tai varastetaan työntekijän virheen, kuten laitteen katoamisen, seurauksena.

Kouluta työntekijöitä henkilökohtaisen laitteen käyttöön liittyvistä kyberturvallisuusriskeistä ja varmista, että he ymmärtävät tietoturvan merkityksen. Vaadi työntekijöitä salasanasuojaamaan laitteensa ja asentamaan hyvämaineisia turvallisuussovelluksia. Varmista, että kaikki arkaluonteiset tiedot salataan ennen tallentamista tai siirtämistä mobiililaitteelle.

Tämä on yksi parhaista tavoista tunnistaa haavoittuvuudet ennen kuin ne muuttuvat ongelmaksi organisaatiolle tai asiakkaille.

Se auttaa sinua estämään luvattoman pääsyn, tietojen menetyksen tai varkauden hakkereilta, jotka saattavat yrittää päästä järjestelmääsi heikkouksien ja aukojen kautta, joita ei ole vielä löydetty.

Asenna verkon turvallisuuden valvontatyökalu seurataksesi kaikkea toimintaa. Aseta hälytykset, jotta saat ilmoituksen epäilyttävästä toiminnasta reaaliajassa. Testaa verkkojesi turvallisuutta säännöllisesti suorittamalla haavoittuvuuksien skannerit ja penetraatiotestit.

Henkilötietojen uhat - Yksi yleisimmistä vaaroista puhelinkeskuksessa on tietojen varkauden tai menetyksen riski. Agentit ovat tietoisia suuresta määrästä henkilökohtaisia tietoja, mukaan lukien sosiaaliturvatunnukset, pankkitilit ja luottokorttinumerot. Siksi on tärkeää, että kaikki agentit saavat asianmukaisen työntekijöiden koulutuksen siitä, kuinka nämä tiedot tallennetaan ja siirretään turvallisesti.

Sisäiset uhat - Puhelinkeskuksen agentit voivat aiheuttaa riskin keskukselle, jos heillä on pääsy arkaluonteisiin tietoihin ja heistä tulee tyytymättömiä. On tärkeää valvoa agentin toimintaa säännöllisesti ja ottaa käyttöön käytäntöjä, jotka rajoittavat pääsyä tiettyihin tietoihin.

Väliaikaiset työntekijät - Puhelinkeskukset käyttävät usein väliaikaisia työntekijöitä huippuvolyymin käsittelyyn tai sairaiden työntekijöiden korvaamiseen. On tärkeää ryhtyä toimiin varmistaaksesi, että nämä työntekijät on koulutettu keskuksen käytäntöihin ja menettelyihin ja että he ymmärtävät puhelinkeskuksessa työskentelyn riskejä, muuten he voivat vahingossa vaarantaa sen turvallisuuden.

Vahingossa klikkaaminen - Joskus työntekijät klikkavat linkkejä tai avaa tiedostoja, joita he eivät pitäisi, mikä johtaa haittaohjelmien asentamiseen tai tietojen varastamiseen. On välttämätöntä ottaa käyttöön suojatoimet tällaisia virheitä vastaan, kuten vahva salasanojen suojaus ja turvallisuusohjelmisto.

Työntekijä, jolla on kaunaa - Työntekijä, jolla on kaunaa yritystä tai toista agentia kohtaan, voi aiheuttaa paljon vahinkoa. Esimerkiksi he voivat vuotaa arkaluonteisia tietoja, sabotoida järjestelmiä tai häiritä muita työntekijöitä. On tärkeää valvoa työntekijöiden toimintaa tarkasti ja ottaa käyttöön käytäntöjä tällaisten tilanteiden käsittelyyn.

Ulkoiset uhat - Hakkerit ja huijarit organisaation ulkopuolelta voivat käyttää phishing-hyökkäyksiä tai muita tekniikoita yrittääkseen varastaa tietoja tai asentaa haittaohjelmia puhelinkeskuksen tietokoneisiin. Paras tapa suojautua näiltä uhilta on ottaa käyttöön vahvat turvallisuustoimet, kuten palomuurit, virustorjuntaohjelmisto ja roskapostin suodattimet.

Suojaa puhelinkeskuksesi kattavalla turvallisuustarkistuslistalla. Opi pääsynhallinnasta, salauksesta, vaatimustenmukaisuudesta ja paljon muusta!

Virtaviivaista puhelinkeskuksesi asetukset lopullisella tarkistuslistalla! Opi tavoitteista, työkaluista, perehdyttämisestä ja vinkeistä menestykseen. Aloita ny...

Optimoi puhelun laatu tarkistuslistamme avulla! Paranna asiakaspalvelua, lisää tehokkuutta ja varmista huippuluokan kokemukset jokaisessa puhelussa.